|

|

|

|

|

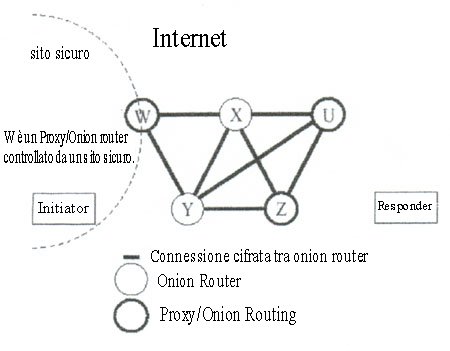

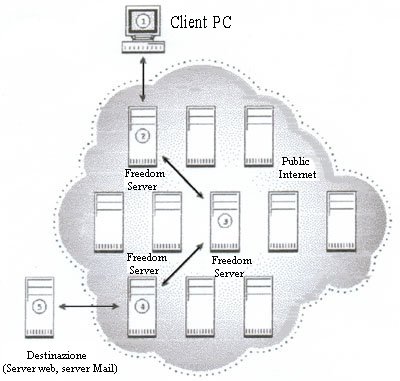

Il sistema Onion Routing [15] Ë una soluzione per la connessione anonima indipendente dalle applicazioni che lo usano. Lo scopo principale di Onion Routing Ë di fornire comunicazioni resistenti all'analisi del traffico, su una rete pubblica, in modo efficiente e ad un costo contenuto. Questa soluzione deve, inoltre, evitare che un osservatore esterno sia in grado di stabilire che due parti (in questa trattazione denominati initiator e responder) sono in comunicazione. La rete consiste di un numero di Onion Routers che hanno funzionalitý di semplici nodi di instradamento e le proprietý di un mix, ed i dati vengono spediti attraverso una path di questi nodi. I mittenti verranno connessi alla rete di onion router attraverso un onion proxy; sarý poi quest' ultimo a preparare i dati e a stabilirne l' instradamento. L'anonimia Ë garantita solo dal primo all' ultimo onion router, mentre la connessione dal mittente al primo onion router, e dall' ultimo onion router al destinatario, non Ë anonimamente protetta (alle societý Ë perciÚ raccomandato di avere un onion router ai margini della propria sottorete).  Il fulcro di questa soluzione Ë quindi l'onion, un puntatore ad una struttura dati che viene spedito ad un onion router. Esso Ë cifrato mediante la chiave pubblica dell'onion router a cui Ë spedito e definisce l' instradamento della connessione anonima. Infatti contiene le informazioni sul prossimo nodo (il prossimo onion router o il destinatario), il seme per generare le chiavi simmetriche, che saranno usate dall' onion router durante l' instradamento dei dati, e un onion incapsulato che Ë spedito al prossimo onion router. Quando un mittente vuole comunicare in maniera anonima con un particolare utente, viene settata una connessione anonima. Quindi l'onion proxy prepara un onion che deve essere spedito al primo onion router. Quest' onion router decifra l' onion, ottiene l'informazione sul prossimo nodo ed il seme della chiave, e spedisce l' onion incapsulato al prossimo onion router. Viene quindi settata una connessione anonima, identificata da un ACI (Anonymous Connection Identifier), attraverso cui i dati possono essere trasmessi. Inizialmente l'applicazione proxy anonimizza il flusso dei dati che gli arriva e prima di spedire i dati attraverso la rete di onion router, li codifica pi˘ volte usando le chiavi simmetriche che erano state distribuite a tutti gli onion routers sulla path. Le informazioni sono trasportate da piccole celle contenenti gli ACI appropriati. Ogni onion router rimuove o aggiunge uno strato di cifratura (usando chiavi simmetriche, generate da semi materiali nell'onion) in dipendenza dalla direzione dei dati (avanti/indietro). Molte altre connessioni anonime esisteranno allo stesso tempo. Osservatori vedranno scorrere messaggi attraverso la rete di onion router, ma non vedranno (in teoria) chi sta comunicando con loro. Il sistema onion router resiste all'analisi del traffico cosÏ i dati appaiono differenti ad ogni onion router. Gli onion router sono anche nodi di entrata e, il traffico entrante o quello esistente puÚ non essere visibile, rendendo ancora pi˘ difficile il monitoraggio dei pacchetti. Dal lato negativo, il sistema Ë inteso per comunicazioni in real-time e bidirezionali, che limitano la possibilitý di ritardare il traffico e decrementano le proprietý di mix degli onion routers. Siccome gli onion sono avanzati lungo la stessa path, che dopo formerý il canale anonimo, essi dovrebbero essere mischiati e ritardati. Nel 1997 Ë stato implementato un iniziale prototipo per dimostrare la fattibilitý dell'approccio ed Ë stato in funzione fino al Gennaio 2000. Questo prototipo utilizzava computer operanti al Naval Research Laborator in Washington, D.C., i quali simulavano una rete di cinque onion router. Nel periodo in cui il sistema Ë stato in funzione ha suscitato parecchio interesse attraendo utenti in pi˘ di sessanta paesi e tutti i sette maggiori domini US hanno effettuato attraverso il sistema un prototipo di 1.5 milioni di connessioni in media per mese. Questa forte richiesta dell'uso del prototipo ha dimostrato sia l'interesse al sistema che la sua fattibilitý, sebbene esso mancasse di un certo numero di caratteristiche necessarie per rendere il sistema robusto e flessibile. Un design per una seconda generazione di sistemi Ë stato iniziato e diverse compagnie hanno contattato il Naval Research Laboratory con l'intento di ottenere una licenza commerciale su Onion Routing. PipeNet [5] Ë un sistema simile al precedente ma pi˘ robusto, infatti nel sistema Onion Routing un nemico potrebbe ritardare i dati in input ad un onion router, causando un ritardo di un output specifico di quel onion router, e quindi causerý la disconnessione di una parte della connessione anonima. Gli switch di PipeNet, d'altro lato, rileveranno questa disconnessione, ed allo stesso tempo ritarderanno tutte le altre connessioni che attraversano questo switch. Delle informazioni vengono aggiunte per mantenere costante il flusso di dati attraverso tutte le connessioni, rendendo l'analisi del traffico molto difficile. Comunque non ci sono indicazioni precise su un' attuale implementazione di questo sistema. Freedom Network [17] Ë un sistema attualmente in commercio che ingloba differenti tecniche viste finora. Esso ha alcune caratteristiche di Onion routing e, come esso costruisce connessioni utilizzando un percorso di freedom server appartenenti ad una particolare rete (vedere Figura), dove ogni freedom server cifra ripetutamente i dati per rendere la comunicazione sempre differente ad ogni passaggio; inoltre ha anche le proprietý forti di PipeNet.  Freedom Network inoltre fornisce un sistema di comunicazione pseudonima tra l'utente e la sua rete. La Zero-Knowledge ha commercializzato il pacchetto software Freedom 1.0 che consente di operare con 150 sever freedom. La Freedom Network correntemente include server operanti negli Stati Uniti, Inghilterra, Paesi Bassi, Giappone, Canada, Austria e Australia. Il software Ë attualmente utilizzabile solo sotto Microsoft's Windows 95/98. L'intero pacchetto costa 49.95$ e comprende cinque pseudonimi. Ogni pseudonimo ha la durata di un anno e addizionali pseudonimi costano 10$ ognuno. |