Protezione DVD

Lo scopo della protezione dei DVD è quello di evitare le copie e la loro distribuzione.

Nel 1996, la Motion Picture Association of America (MPAA, www.mpaa.org), la Consumer Electronics Manifactures Association (CEMA, www.ce.org), e altre società dell’industria dei computer costituirono un gruppo ad hoc per discutere problemi tecnici legati alla protezione dei video digitali. Questo gruppo, il Copy Protection Technical Working Group (CPTWG, www.cptwg.org), è aperto a chiunque voglia partecipare senza potere decisionale.

Due sono i principi che hanno veicolato i lavori del CPTWG.

Il primo principio è che questi sistemi di protezione anticopia non devono essere obbligatori. Questo principio divide immediatamente i dispositivi in due categorie: “compliant” device (dispositivi conformi), i quali implementano i sistemi di protezione standard o riconosciuti, e “non compliant” device (dispositivi non conformi), i quali non implementano alcun sistema di protezione. I DVD per essere protetti devono essere cifrati in modo che i dispositivi non compliant non possono leggerli.

Il secondo principio è che il sistema deve essere costoso in termini di computazione in modo da scoraggiare i pirati più determinati.

I sistemi esaminati dalla CPTWG sono continuamente in evoluzione. Attualmente, i principali sistemi di protezione sono elencati di seguito:

Content Scrambling System (CSS), per la cifratura dei contenuti video del DVD, sviluppato da Matsushita (www.matsushita.com).

Analog Protection System (APS), per proteggere le copie su VHS, sviluppato da Macrovision (www.macrovision.com).

Digital Transmission Content Protection (DTCP), che protegge i contenuti trasmessi su un canale non sicuro verso un dispositivo “compliant”, sviluppato da Hitachi (www.hitachi.com), Intel Corporation (www.intel.com), Matsushita Electric Industrial (www.matsushita.com), Sony Corporation (www.sony.com) e Toshiba Corporation (www.toshiba.com), le quali formano un gruppo chiamato “5C”.

Watermarking, tecnica che consente di nascondere informazioni.

Content Protection for Recordable Media (CPRM), per proteggere lo scambio di contenuti tramite la memorizzazione su un dispositivo di registrazione portabile e/o removibile, sviluppato da IBM (www.ibm.com), Intel (www.intel.com), Matsushita (www.matsushita.com) e Toshiba (www.toshiba.com), le quali formano un gruppo chiamato “4C”.

Tali sistemi di protezione saranno descritti in maniera abbastanza dettagliata nel corso del documento.

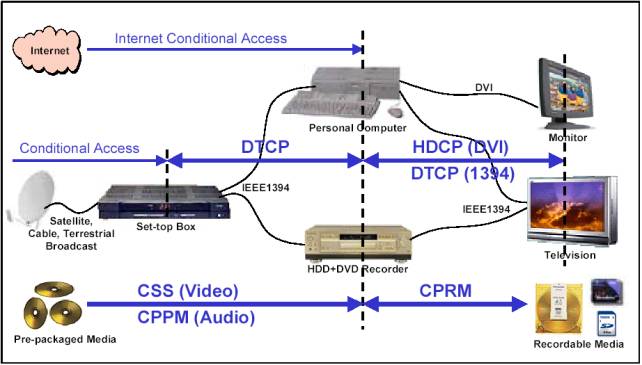

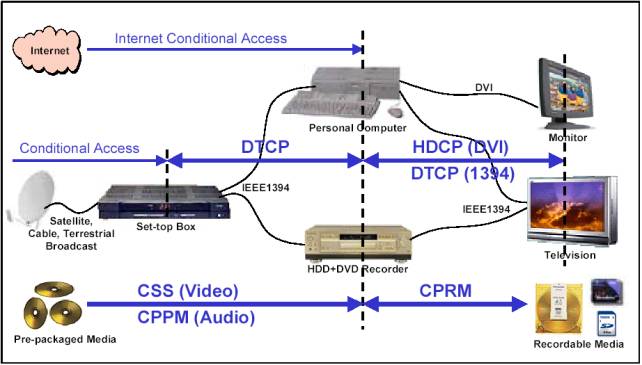

Di seguito descriveremo un sistema estensibile e flessibile per la distribuzione di contenuti digitali in maniera protetta ed interoperabile nel Digital Home. In particolare questo sistema è una catena che fornisce una protezione end-to-end dei contenuti di intrattenimento digitale che possono essere manipolati, memorizzati e trasmessi su un ampio insieme di dispositivi. Questa soluzione, mostrata nella seguente figura, consiste in un insieme di tecniche e di meccanismi di licenze per assicurare che i contenuti siano protetti in maniera efficiente e definitiva in tutto il dominio.

Struttura della protezione di contenuti

Come si vede dalla figura, per proteggere i dati (in chiaro) che viaggiano su un canale non protetto viene utilizzato il sistema di protezione DTCP; analogamente, per proteggere dati che viaggiano attraverso interfacce DVI, viene utilizzato HDCP (High-bandwidth Digital Content Protection, non analizzato in questo documento, www.digital-cp.com); per la cifratura dei contenuti su DVD viene utilizzato il CSS per i file video, mentre si usa il Content Protection for Pre-recorder Media (CPPM) per i file audio; infine, per proteggere lo scambio di contenuti tramite la memorizzazione su un dispositivo di registrazione portabile e/o removibile viene utilizzato il CPRM.

La struttura della protezione dei contenuti è formata da meccanismi tecnici e legali. Tra i meccanismi tecnici troviamo un protocollo crittografico attraverso il quale il contenuto viene distribuito o memorizzato in forma cifrata. L’accesso alle chiavi cifrate o ad altre proprietà necessarie per decifrare i contenuti digitali è protetto da un meccanismo di licenza. Questa licenza è un meccanismo legale per forzare le condizioni sotto le quali tale accesso è fornito.

Sommariamente i meccanismi tecnici sono costituiti da quattro elementi di base:

Autenticazione. Serve per determinare quali dispositivi sono conformi, cioè coperti da licenza. Questa autenticazione avviene attraverso la condivisione di numeri segreti.

Cifratura. Viene usata per prevenire accessi non autorizzati ai contenuti protetti. Soltanto i dispositivi che sono coperti da licenza dovrebbero essere in grado di decifrare questi contenuti.

Stati d’uso. Questi stati sono associati ai contenuti e determinano come questi possono essere usati.

Renewability. Questo sistema, attivo mediante meccanismi online e liste, serve per determinare se è stata revocata la licenza ad un dispositivo.

Per quanto riguarda il meccanismo delle licenze è costituito dai seguenti elementi:

License

grant. Fase di accordo e di rilascio di una

licenza tra un licenziatario e un'industria di produzione di dispositivi Home

Video. Consiste in una serie di regole di conformità da

rispettare e specifiche da adottare per la costruzione dei dispositivi.

Specification

changes. Il licenziatario, per garantire efficienza e integrità, può effettuare

cambiamenti alle specifiche in qualsiasi momento.

Revocation.

Il

licenziatario può revocare le licenze alle compagnie di costruzione di

dispositivi, che non rispettano le regole fissate dai documenti di licenza

oppure che determinano una seria compromissione dei protocolli di sicurezza.

Compliance

rules. Sono una serie di regole, contenute in

documenti tecnici, che spiegano come utilizzare le tecnologie

per proteggere i contenuti.

Robustness

rules. Sono

descrizioni tecniche di come i prodotti devono essere progettati e costruiti.

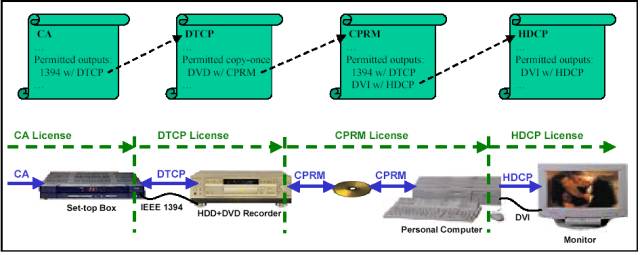

La struttura delle licenze descritta precedentemente va a formare una catena di soluzioni per la protezione dei contenuti che vengono trasmessi, maneggiati, memorizzati e usati dai dispositivi di intrattenimento nel Digital Home. La successiva figura mostra questa soluzione.

Il contenuto viene fornito ai dispositivi del Digital Home in forma cifrata mediante una tecnologia di accesso condizionato. Questi prodotti, come un set-top box, sono progettati ed equipaggiati per accedere a questi contenuti. Per ottenere le chiavi necessarie per decifrare i contenuti essi devono essere prodotti coperti da licenze.

In questo esempio il set-top box usa il DTCP su un bus ad alta velocità (come il bus IEEE 1394). In maniera simile, un recorder riceve il contenuto mediante questo bus. Per decifrare il contenuto protetto dal DTCP il recorder deve essere un dispositivo coperto da licenza. Il recorder, inoltre, usa il CPRM per proteggere tale copia su un DVD scrivibile. Questo processo a catena viene ripetuto finché i contenuti vengono "consumati" dai dispositivi finali della catena. I dispositivi finali possono essere monitor, proiettori oppure televisori digitali.

Gli argomenti trattati in questo capitolo sono reperibili da [1].